# Hayabusa について

Hayabusaは、日本の[Yamato Security](https://yamatosecurity.connpass.com/)グループによって作られた**Windowsイベントログのファストフォレンジックタイムライン生成**および**スレットハンティングツール**です。 Hayabusaは日本語で[「ハヤブサ」](https://en.wikipedia.org/wiki/Peregrine_falcon)を意味し、ハヤブサが世界で最も速く、狩猟(hunting)に優れ、とても訓練しやすい動物であることから選ばれました。[Rust](https://www.rust-lang.org/) で開発され、マルチスレッドに対応し、可能な限り高速に動作するよう配慮されています。[Sigma](https://github.com/SigmaHQ/Sigma)ルールをHayabusaルール形式に変換する[ツール](https://github.com/Yamato-Security/hayabusa/tree/main/tools/Sigmac)も提供しています。Hayabusaの検知ルールもSigmaと同様にYML形式であり、カスタマイズ性や拡張性に優れます。稼働中のシステムで実行してライブ調査することも、複数のシステムからログを収集してオフライン調査することも可能です。(※現時点では、リアルタイムアラートや定期的なスキャンには対応していません。) 出力は一つのCSVタイムラインにまとめられ、Excelや[Timeline Explorer](https://ericzimmerman.github.io/#!index.md)で簡単に分析できるようになります。

## 主な目的

### スレット(脅威)ハンティング

Hayabusa には現在、1000以上のSigmaルールと約50のHayabusa検知ルールがあり、定期的にルールが追加されています。 最終的な目標はインシデントレスポンスや定期的なスレットハンティングのために、HayabusaエージェントをすべてのWindows端末にインストールして、中央サーバーにアラートを返す仕組みを作ることです。

### フォレンジックタイムラインの高速生成

Windowsのイベントログは、

1)解析が困難なデータ形式であること

2)データの大半がノイズであり調査に有用でないこと

から、従来は非常に長い時間と手間がかかる解析作業となっていました。 Hayabusa は、有用なデータのみを抽出し、専門的なトレーニングを受けた分析者だけでなく、Windowsのシステム管理者であれば誰でも利用できる読みやすい形式で提示することを主な目的としています。

[Evtx Explorer](https://ericzimmerman.github.io/#!index.md)や[Event Log Explorer](https://eventlogxp.com/)のような深掘り分析を行うツールの代替ではなく、分析者が20%の時間で80%の作業を行えるようにすることを目的としています。

# 開発について

[DeepBlueCLI](https://github.com/sans-blue-team/DeepBlueCLI)というWindowsイベントログ解析ツールに触発されて、2020年に[RustyBlue](https://github.com/Yamato-Security/RustyBlue)プロジェクト用にRustに移植することから始めました。その後、YMLで書かれたSigmaのような柔軟な検知シグネチャを作り、SigmaルールをHayabusaルール形式へ変換するツールも作成しました。

# スクリーンショット

## 起動画面:

## ターミナル出力画面:

## 結果サマリ画面:

## Excelでの解析:

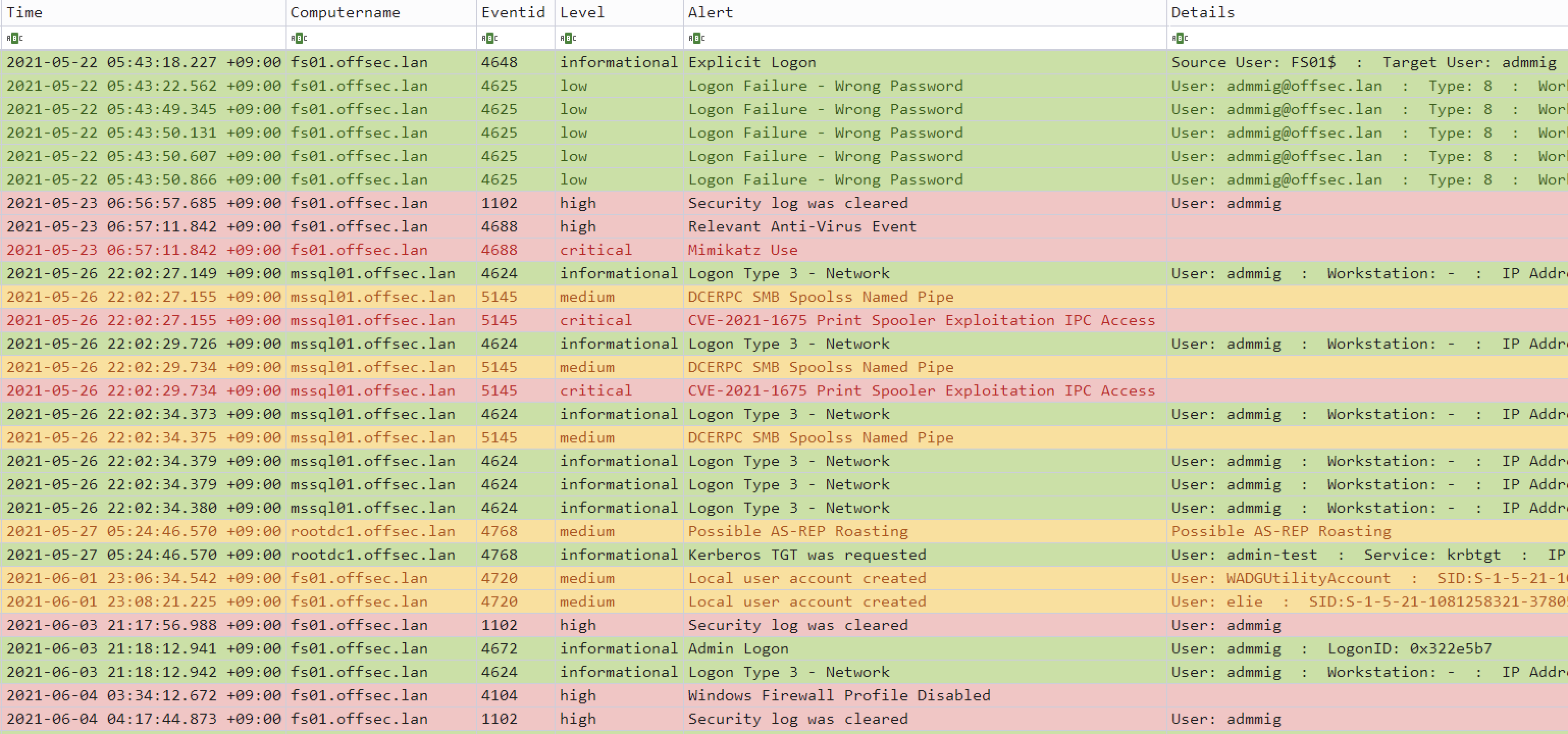

## Timeline Explorerでの解析:

## Criticalアラートのフィルタリングとコンピュータごとのグルーピング:

# タイムラインのサンプル結果

CSVと手動で編集したXLSXのタイムライン結果のサンプルは[こちら](https://github.com/Yamato-Security/hayabusa/tree/main/sample-results)で確認できます。

CSVのタイムラインをExcelやTimeline Explorerで分析する方法は[こちら](doc/CSV-AnalysisWithExcelAndTimelineExplorer-Japanese.pdf)で紹介しています。

# 特徴

* クロスプラットフォーム対応: Windows, Linux, macOS

* Rustで開発され、メモリセーフでハヤブサよりも高速です!

* マルチスレッド対応により、最大5倍のスピードアップを実現!

* フォレンジック調査やインシデントレスポンスのために、分析しやすいCSVタイムラインを作成します。

* 読みやすい/作成/編集可能なYMLベースのHayabusaルールで作成されたIoCシグネチャに基づくスレット

* SigmaルールをHayabusaルールに変換するためのSigmaルールのサポートがされています。

* 現在、他の類似ツールに比べ最も多くのSigmaルールをサポートしており、カウントルールにも対応しています。

* イベントログの統計(どのような種類のイベントがあるのかを把握し、ログ設定のチューニングに有効です。)

* 不良ルールやノイズの多いルールを除外するルールチューニング設定が可能です。

# 予定されている機能

* すべてのエンドポイントでの企業全体のスレットハンティング

* 日本語対応

* MITRE ATT&CK とのマッピング

* MITRE ATT&CK ヒートマップ生成機能

* ユーザーログオンと失敗したログオンのサマリー

* JSONログからの入力

* JSONへの出力→Elastic Stack/Splunkへのインポート

# ダウンロード

Hayabusaの[Releases](https://github.com/Yamato-Security/hayabusa/releases)から最新版をダウンロードできます。

または、以下の`git clone`コマンドでレポジトリをダウンロードし、ソースコードからコンパイルして使用することも可能です。

```bash

git clone https://github.com/Yamato-Security/hayabusa.git

```

Hayabusaでは検知ルールを`rules/`フォルダの取得はコンパイル後に以下のコマンドでルールの最新版を取得することができます。

```bash

.\hayabusa.exe -u

```

# ソースコードからのコンパイル(任意)

rustがインストールされている場合、以下のコマンドでソースコードからコンパイルすることができます:

```bash

cargo clean

cargo build --release

```

## アドバンス: Rustパッケージの更新

コンパイル前に最新のRust crateにアップデートすることで、最新のライブラリを利用することができます:

```bash

cargo update

```

※ アップデート後、何か不具合がありましたらお知らせください。

## サンプルevtxファイルでHayabusaをテストする

Hayabusaをテストしたり、新しいルールを作成したりするためのサンプルevtxファイルをいくつか提供しています: [https://github.com/Yamato-Security/Hayabusa-sample-evtx](https://github.com/Yamato-Security/Hayabusa-sample-evtx)

以下のコマンドで、サンプルのevtxファイルを新しいサブディレクトリ `hayabusa-sample-evtx` にダウンロードすることができます:

```bash

git clone https://github.com/Yamato-Security/hayabusa-sample-evtx.git

```

> ※ 以下の例でHayabusaを試したい方は、上記コマンドをhayabusaのルートフォルダから実行してください。

# 使用方法

> 注意: Hayabusaのルートディレクトリから、バイナリを実行する必要があります。例:`.\hayabusa.exe`

## Windows Terminalで利用する際の注意事項

2021/02/01現在、Windows Terminalから標準出力でhayabusaを使ったときに、コントロールコード(0x9D等)が検知結果に入っていると出力が止まることが確認されています。

Windows Terminalからhayabusaを標準出力で解析させたい場合は、 `-c` (カラー出力)のオプションをつければ出力が止まることを回避できます。

## コマンドラインオプション

```bash

USAGE:

-d --directory=[DIRECTORY] 'Directory of multiple .evtx files.'

-f --filepath=[FILEPATH] 'File path to one .evtx file.'

-r --rules=[RULEDIRECTORY/RULEFILE] 'Rule file or directory (default: ./rules)'

-c --color 'Output with color. (Terminal needs to support True Color.)'

-o --output=[CSV_TIMELINE] 'Save the timeline in CSV format. (example: results.csv)'

-v --verbose 'Output verbose information.'

-D --enable-deprecated-rules 'Enable sigma rules marked as deprecated.'

-n --enable-noisy-rules 'Enable rules marked as noisy.'

-m --min-level=[LEVEL] 'Minimum level for rules. (default: informational)'

--start-timeline=[STARTTIMELINE] 'Start time of the event to load from event file. (example: '2018/11/28 12:00:00 +09:00')'

--end-timeline=[ENDTIMELINE] 'End time of the event to load from event file. (example: '2018/11/28 12:00:00 +09:00')'

--rfc-2822 'Output date and time in RFC 2822 format. (example: Mon, 07 Aug 2006 12:34:56 -0600)'

--rfc-3339 'Output date and time in RFC 3339 format. (example: 2006-08-07T12:34:56.485214 -06:00)'

-u --utc 'Output time in UTC format. (default: local time)'

-t --thread-number=[NUMBER] 'Thread number. (default: optimal number for performance.)'

-s --statistics 'Prints statistics of event IDs.'

-q --quiet 'Quiet mode. Do not display the launch banner.'

-Q --quiet-errors 'Quiet errors mode. Do not save error logs.'

--contributors 'Prints the list of contributors.'

FLAGS:

-c, --color Output with color. (Terminal needs to support True Color.)

--contributors Prints the list of contributors.

-D, --enable-deprecated-rules Enable sigma rules marked as deprecated.

-n, --enable-noisy-rules Enable rules marked as noisy.

-h, --help Prints help information

-q, --quiet Quiet mode. Do not display the launch banner.

-Q, --quiet-errors Quiet errors mode. Do not save error logs.

--rfc-2822 Output date and time in RFC 2822 format. (example: Mon, 07 Aug 2006 12:34:56 -0600)

--rfc-3339 Output date and time in RFC 3339 format. (example: 2006-08-07T12:34:56.485214

-06:00)

-s, --statistics Prints statistics of event IDs.

-u, --utc Output time in UTC format. (default: local time)

-V, --version Prints version information

-v, --verbose Output verbose information.

OPTIONS:

-d, --directory